Tin tức

Tìm hiểu cách DNS vượt tường lửa và ngăn chặn nó

Khi nhắc đến vượt tường lửa, nhiều người thường nghĩ ngay đến các kỹ thuật phức tạp hay mã độc tinh vi. Thế nhưng trên thực tế, chỉ với DNS, kẻ tấn công cũng có thể âm thầm “đi đường vòng” qua các lớp bảo vệ mạng. Chính sự phổ biến và mức độ tin cậy cao của DNS đã khiến nó trở thành mục tiêu bị lợi dụng để che giấu lưu lượng bất thường và né tránh tường lửa. Vì vậy, việc tìm hiểu cách DNS vượt tường lửa, đồng thời nắm rõ các giải pháp ngăn chặn hiệu quả, là điều không thể bỏ qua nếu muốn xây dựng một hệ thống mạng an toàn và bền vững. Hãy cùng DCI SHOP tìm hiểu chi tiết dưới đây.

DNS tunneling là gì? Tại sao sử dụng DNS vượt tường lửa?

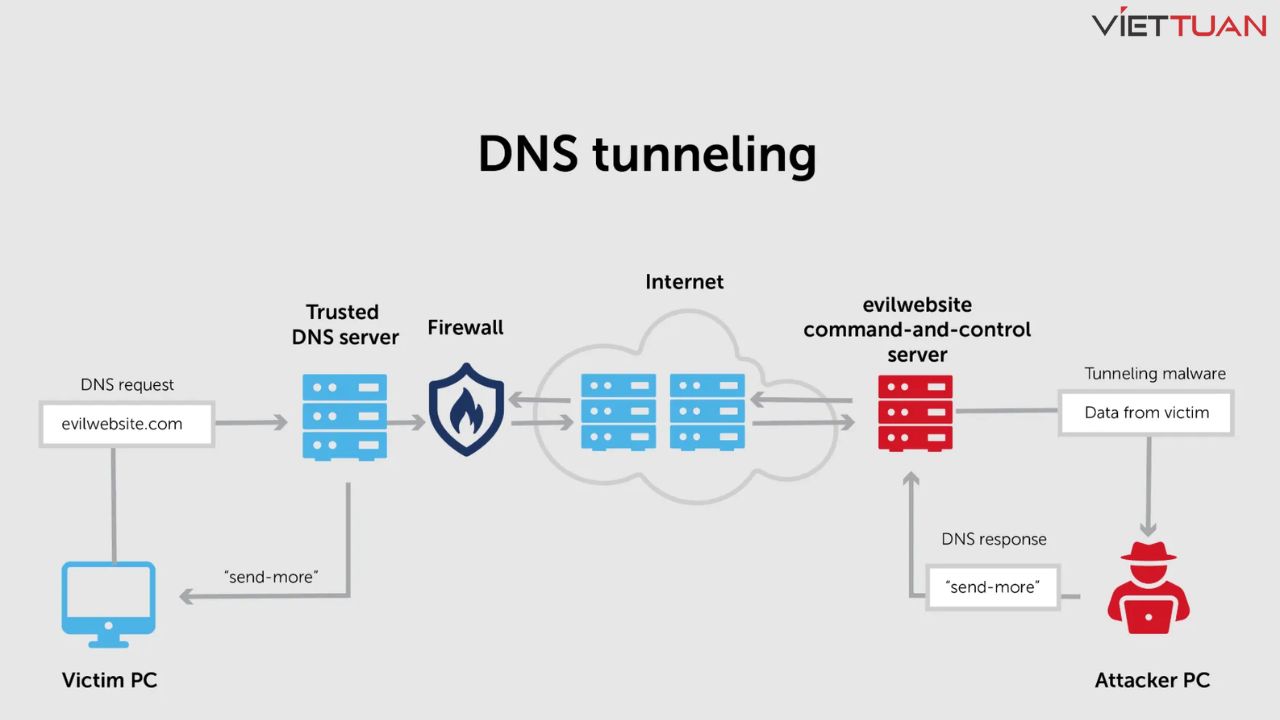

DNS tunneling là một kỹ thuật truyền dữ liệu thông qua giao thức DNS được thiết kế chỉ để phân giải tên miền, chứ không nhằm mục đích truyền dữ liệu. Chính vì DNS thường bị xem là vô hại và luôn được cho phép hoạt động trong hầu hết các mạng nên kỹ thuật này dễ bị bỏ qua và trở thành một công cụ hiệu quả trong nhiều hình thức tấn công mạng.

Một trong những mục đích phổ biến của DNS tunneling là vượt qua các captive portal tại sân bay, khách sạn hoặc Wifi trên máy bay. Thông thường, các mạng này chặn toàn bộ lưu lượng HTTP/HTTPS cho đến khi người dùng đăng nhập bằng tài khoản hoặc mã truy cập. Tuy nhiên, lưu lượng DNS lại vẫn được cho phép chạy ngầm để hệ thống có thể hoạt động. Vì vậy, người dùng có thể mã hóa lưu lượng web qua DNS và truy cập Internet mà không cần đăng nhập.

Tuy nhiên, trải nghiệm duyệt web thông qua DNS tunneling thực tế rất chậm. Tốc độ có thể chậm đến mức khiến người ta liên tưởng tới Internet của những năm 1998. Vì vậy, đây không phải là giải pháp phù hợp cho việc lướt web thông thường hay sử dụng lâu dài.

Nguy hiểm hơn nhiều, DNS tunneling có thể được sử dụng để vượt qua các thiết bị bảo mật như tường lửa, hệ thống chống thất thoát dữ liệu (DLP) hoặc các cơ chế giám sát mạng khác. Kẻ tấn công có thể thiết lập một kênh liên lạc ẩn, không bị giám sát trong mạng nội bộ của tổ chức. Từ đó, chúng có thể đánh cắp dữ liệu, điều khiển máy từ xa hoặc triển khai các công cụ tấn công khác.

Điều đáng lo ngại là hiện nay có rất nhiều công cụ DNS tunneling dễ sử dụng, kể cả với người không quá chuyên sâu về kỹ thuật. Thậm chí, đã xuất hiện các dịch vụ VPN hoạt động dựa trên DNS tunneling, dù giao diện và độ tin cậy của một số dịch vụ này vẫn gây nhiều nghi ngờ.

Với chuyên gia kiểm thử bảo mật, DNS tunneling là công cụ hữu ích để thử nghiệm mạng. Nhưng với quản trị viên mạng, đây là một rủi ro lớn, vì chỉ cần lơ là với DNS, toàn bộ hệ thống bảo mật có thể bị vô hiệu hóa một cách âm thầm.

Tham khảo thêm: DNS là gì? Những thông tin bạn cần biết về DNS

Các kỹ thuật phổ biến dùng DNS vượt tường lửa

Cơ chế vượt tường lửa thông qua thay đổi hệ thống phân giải DNS

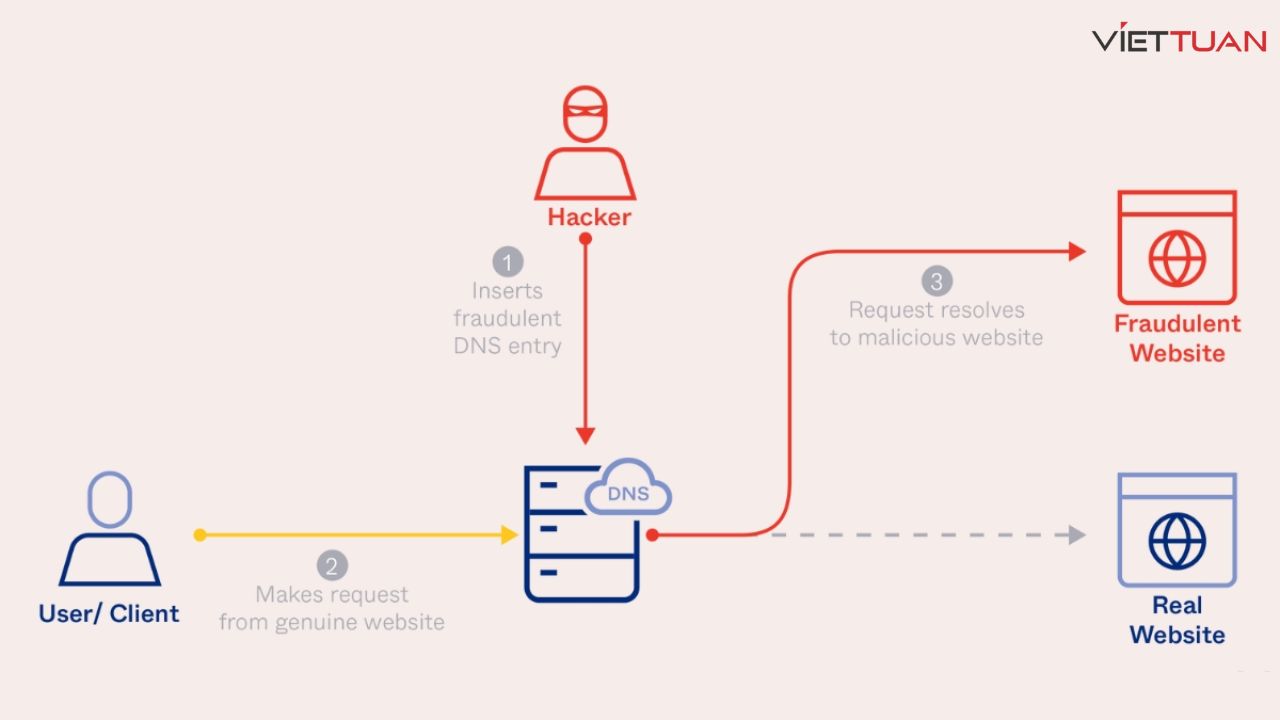

Ở mức cơ bản nhất, nhiều hệ thống chỉ chặn truy cập website bằng cách can thiệp vào máy chủ DNS nội bộ hoặc DNS của nhà mạng. Khi người dùng gửi truy vấn phân giải tên miền, DNS sẽ trả về kết quả sai hoặc không trả về kết quả, từ đó khiến website không thể truy cập. Trong trường hợp này, việc chuyển sang sử dụng các DNS công cộng bên ngoài giúp bỏ qua lớp kiểm soát này, vì truy vấn không còn đi qua hệ thống DNS bị hạn chế.

Cách tiếp cận này đặc biệt hiệu quả với các mạng áp dụng DNS-based filtering, nhưng lại không có tác dụng nếu tường lửa đã triển khai chặn ở cấp độ IP hoặc phân tích sâu gói tin. Do đó, đây được xem là phương pháp vượt tường lửa đơn giản, dễ thực hiện nhưng mức độ hiệu quả và tính ẩn danh không cao.

Mã hóa truy vấn DNS để né kiểm soát nội dung

Khi các hệ thống mạng bắt đầu giám sát và lọc DNS chặt chẽ hơn, các kỹ thuật mã hóa truy vấn DNS ra đời. Thay vì gửi truy vấn dưới dạng văn bản thuần qua cổng 53, DNS được đóng gói và mã hóa trong các kết nối bảo mật. Cách làm này khiến tường lửa không thể đọc được nội dung truy vấn, từ đó không xác định được người dùng đang truy cập tên miền nào.

Một trong những phương thức phổ biến là DNS over HTTPS, các truy vấn DNS được gửi đi như một kết nối web HTTPS thông thường. Do hầu hết các mạng đều cho phép lưu lượng HTTPS, truy vấn DNS gần như hòa lẫn hoàn toàn vào lưu lượng web, khiến việc phát hiện và chặn trở nên khó khăn hơn. Tương tự, DNS over TLS cũng áp dụng nguyên tắc mã hóa nhưng sử dụng một kênh truyền riêng biệt, phù hợp với các thiết bị mạng hoặc hệ điều hành hỗ trợ DNS bảo mật ở cấp hệ thống.

Nhóm kỹ thuật này không chỉ giúp vượt qua kiểm soát DNS, mà còn nâng cao quyền riêng tư cho người dùng. Tuy nhiên, trong môi trường doanh nghiệp, chúng lại gây khó khăn cho việc quản trị và thường bị hạn chế hoặc chặn hoàn toàn.

Tận dụng DNS như một kênh truyền dữ liệu ngầm

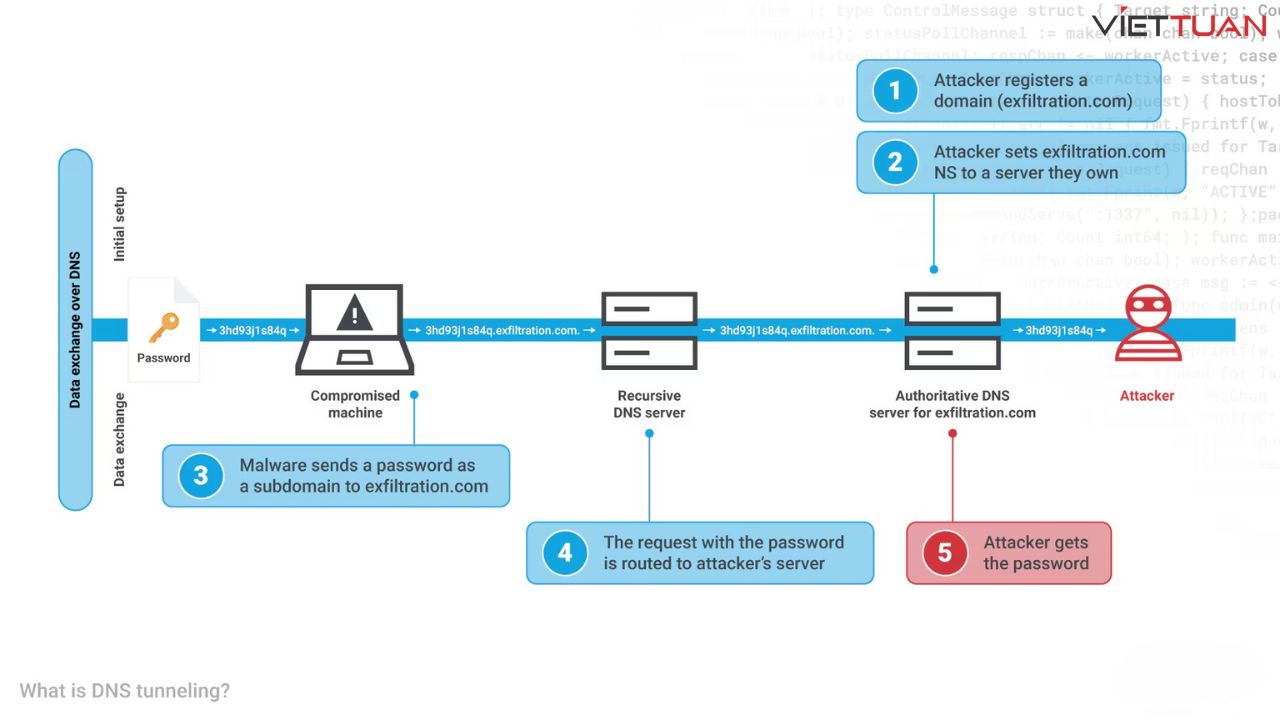

Ở cấp độ nâng cao hơn, DNS không còn chỉ dùng để phân giải tên miền mà được biến thành một đường hầm truyền dữ liệu. Với kỹ thuật DNS tunneling, dữ liệu sẽ được mã hóa, chia nhỏ và nhúng trực tiếp vào các truy vấn DNS tưởng chừng vô hại. Máy chủ DNS bên ngoài đóng vai trò giải mã và phản hồi lại dữ liệu theo chiều ngược lại, tạo thành một kênh giao tiếp hai chiều thông qua DNS.

Do lưu lượng DNS thường nhỏ và ít bị chú ý, phương thức này có thể vượt qua những tường lửa rất nghiêm ngặt, kể cả khi các cổng khác đều bị chặn. Tuy nhiên, đây cũng là kỹ thuật thường được malware và botnet sử dụng để duy trì kết nối điều khiển từ xa. Vì vậy, DNS tunneling mang mức độ rủi ro cao và dễ bị coi là hành vi xâm nhập trái phép nếu sử dụng sai mục đích.

Né chặn bằng cách liên tục thay đổi thông tin phân giải

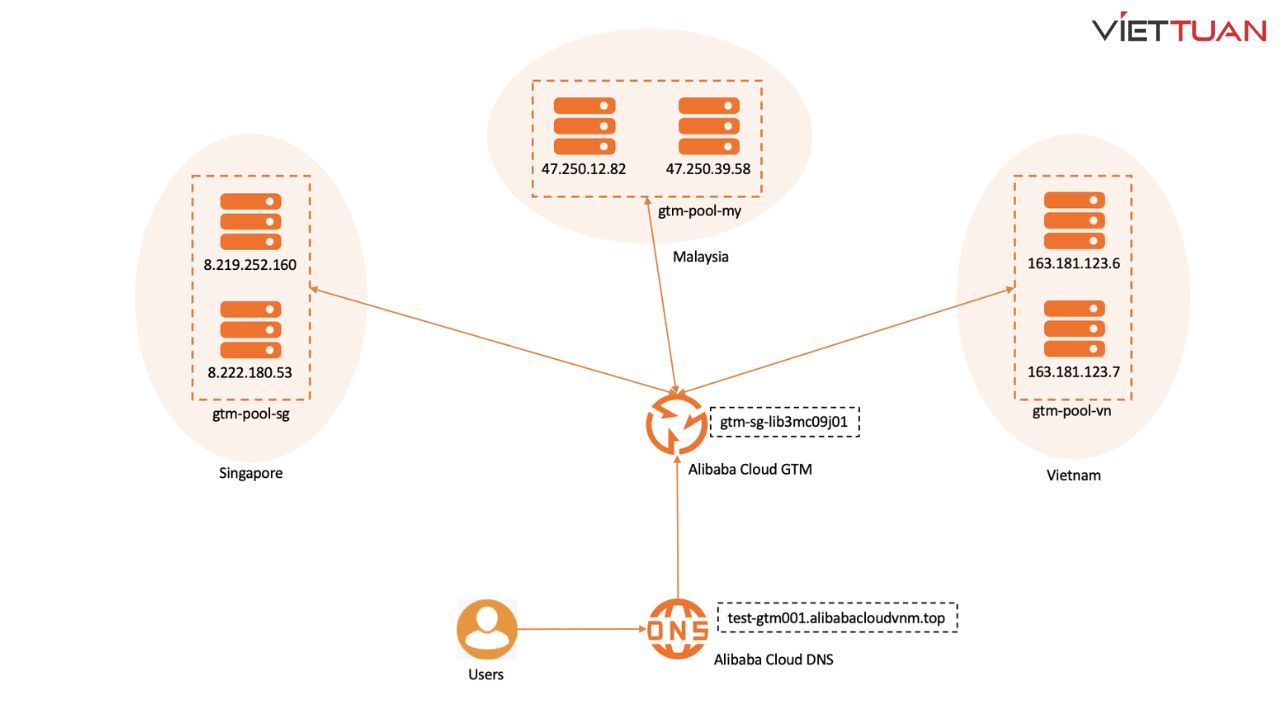

Ngoài việc mã hóa hay tạo đường hầm, một số kỹ thuật khác tập trung vào việc né tránh cơ chế chặn dựa trên IP. Fast Flux DNS là một ví dụ điển hình, khi một tên miền được cấu hình trỏ đến nhiều địa chỉ IP khác nhau và thay đổi liên tục trong thời gian ngắn. Do đó, ngay cả khi một IP bị tường lửa chặn, hệ thống vẫn duy trì được khả năng truy cập thông qua các IP còn lại.

Dấu hiệu nhận biết hệ thống đang bị vượt tường lửa qua DNS

Khi DNS bị lợi dụng để vượt tường lửa, hầu hết các hành vi xâm nhập không để lại dấu vết rõ ràng trên các kết nối thông thường, vì DNS là một dịch vụ cơ bản và được mở mặc định trên mạng. Tuy nhiên, vẫn có nhiều dấu hiệu gián tiếp và bất thường giúp quản trị viên nhận diện tình trạng này.

Tăng đột biến số lượng truy vấn DNS

Trong các kỹ thuật như DNS tunneling, dữ liệu được chia nhỏ và gửi qua các truy vấn DNS liên tục, khiến lưu lượng DNS tăng bất thường so với mức bình thường của hệ thống. Một lượng truy vấn DNS cao, đặc biệt nếu tập trung vào các tên miền lạ hoặc không phổ biến, là tín hiệu cảnh báo quan trọng.

Các tên miền được truy vấn có đặc điểm bất thường

Kỹ thuật DNS tunneling thường tạo ra các tên miền dài, chứa nhiều ký tự ngẫu nhiên hoặc các đoạn mã hóa dữ liệu. Khi quan sát log DNS, nếu xuất hiện các truy vấn với cấu trúc tên miền khác thường, không thuộc danh sách tên miền phổ biến, khả năng cao hệ thống đang bị lợi dụng để truyền dữ liệu trái phép.

Tần suất truy vấn đều đặn và có tính lập trình

Khác với hành vi người dùng bình thường, truy vấn DNS cho mục đích vượt tường lửa thường được thực hiện tự động với chu kỳ ngắn và ổn định. Khi giám sát lưu lượng theo thời gian, các mẫu truy vấn DNS lập đi lập lại theo khoảng cách thời gian đều đặn là dấu hiệu cần chú ý.

Lưu lượng phản hồi DNS bất thường

Khi sử dụng các kỹ thuật như tunneling hoặc Fast Flux, phản hồi từ máy chủ DNS thường chứa dữ liệu mã hóa hoặc IP thay đổi liên tục. Nếu phát hiện các gói tin DNS trả về có kích thước lớn hơn bình thường hoặc phản hồi chứa nhiều dữ liệu không phù hợp với mục đích phân giải tên miền, đây có thể là dấu hiệu hệ thống đang truyền dữ liệu qua DNS.

Sự xuất hiện của các công cụ hoặc tiến trình lạ

Nhiều phần mềm khai thác DNS tunneling sẽ chạy dưới dạng tiến trình nền, kết nối với máy chủ DNS bên ngoài. Kiểm tra các tiến trình đang chạy, kết hợp với giám sát log mạng, sẽ giúp quản trị viên phát hiện các hoạt động DNS bất thường trước khi chúng gây ra hậu quả nghiêm trọng.

Đọc thêm: Vượt tường lửa là gì? Cách vượt tường lửa an toàn, hiệu quả 2026

Tác hại của việc DNS vượt tường lửa đối với doanh nghiệp và người dùng cá nhân

Mất kiểm soát lưu lượng mạng và giảm hiệu quả bảo mật doanh nghiệp

Khi DNS bị lợi dụng để vượt tường lửa, các quản trị viên mạng mất khả năng kiểm soát lưu lượng truy cập. Hệ thống tường lửa và DNS filtering không còn kiểm soát được những kết nối ra ngoài trái phép, dẫn đến việc các ứng dụng, website hoặc dịch vụ không được phép vẫn có thể truy cập Internet. Vấn đề này làm giảm hiệu quả bảo mật tổng thể của doanh nghiệp và tạo cơ hội cho các phần mềm độc hại hoặc malware xâm nhập mạng nội bộ mà không bị phát hiện.

Nguy cơ rò rỉ dữ liệu nhạy cảm

DNS tunneling và các kỹ thuật vượt tường lửa cho phép dữ liệu được truyền qua các gói DNS nhỏ mà hệ thống bảo mật khó nhận diện. Với doanh nghiệp, điều này đồng nghĩa với việc thông tin nhạy cảm như tài khoản, mật khẩu, dữ liệu khách hàng hoặc dữ liệu nội bộ có thể bị rò rỉ ra ngoài mà không để lại dấu vết rõ ràng. Đối với người dùng cá nhân, việc này cũng dẫn đến nguy cơ lộ thông tin cá nhân, thẻ ngân hàng, hoặc dữ liệu quan trọng trên thiết bị.

Tăng nguy cơ bị tấn công và nhiễm malware

Việc vượt tường lửa qua DNS thường đi kèm với các phần mềm hoặc tiến trình ngầm, giúp hacker duy trì kết nối từ xa hoặc cài đặt malware. Do tường lửa không phát hiện lưu lượng DNS này, các cuộc tấn công kiểu Command & Control (C2) có thể diễn ra mà người dùng hoặc quản trị viên không hay biết. Từ đó, làm tăng khả năng hệ thống bị xâm nhập, bị sử dụng làm botnet, hoặc bị triển khai ransomware.

Ảnh hưởng đến hiệu suất mạng

Lưu lượng DNS tăng bất thường do vượt tường lửa có thể gây quá tải cho hệ thống DNS nội bộ. Khi số lượng truy vấn tăng đột biến hoặc các gói tin DNS chứa dữ liệu lớn, hiệu suất mạng chung sẽ giảm, dẫn đến truy cập web chậm, ứng dụng nội bộ gián đoạn, ảnh hưởng trực tiếp đến trải nghiệm người dùng và hiệu quả làm việc của doanh nghiệp.

Gây khó khăn trong việc tuân thủ quy định bảo mật

Nhiều doanh nghiệp và tổ chức phải tuân thủ các tiêu chuẩn bảo mật hoặc quy định về dữ liệu như GDPR, PCI-DSS. Khi DNS bị vượt tường lửa, dữ liệu nhạy cảm có thể rò rỉ ra ngoài mà không được kiểm soát, khiến doanh nghiệp vi phạm các quy định pháp lý, chịu rủi ro về phạt tiền, uy tín thương hiệu và trách nhiệm pháp lý. Đối với người dùng cá nhân, việc bị lộ dữ liệu cũng có thể dẫn đến tấn công tài chính, mất quyền riêng tư và rủi ro danh tính.

Giảm khả năng phát hiện và phản ứng với sự cố

Khi hacker hoặc phần mềm độc hại sử dụng DNS để vượt tường lửa, hầu hết các hệ thống giám sát truyền thống không nhận diện được lưu lượng bất thường. Vì vậy dẫn đến tình trạng thời gian phát hiện sự cố kéo dài, khiến các tổn thất do rò rỉ dữ liệu, xâm nhập hệ thống hoặc tấn công mạng tăng lên đáng kể.

Các phương pháp ngăn chặn DNS vượt tường lửa hiệu quả

Giám sát và phân tích lưu lượng DNS

Một trong những biện pháp cơ bản nhưng hiệu quả là giám sát và phân tích lưu lượng DNS. Quản trị viên theo dõi số lượng truy vấn, cấu trúc tên miền và tần suất truy vấn, có thể phát hiện sớm các dấu hiệu bất thường.

Các hệ thống IDS/IPS, DNS firewall hoặc SIEM có thể phát hiện tên miền lạ, truy vấn dài hoặc mã hóa bất thường, từ đó cảnh báo kịp thời các hoạt động vượt tường lửa. Việc này giúp doanh nghiệp chủ động phát hiện DNS tunneling hoặc Fast Flux trước khi dữ liệu bị rò rỉ.

Triển khai chính sách DNS chặt chẽ

Để ngăn chặn việc sử dụng DNS trái phép, doanh nghiệp nên áp dụng whitelist hoặc blacklist DNS. Chỉ cho phép truy vấn đến các máy chủ DNS được quản lý, đồng thời chặn các DNS resolver bên ngoài không được phép. Phương pháp này không chỉ giảm nguy cơ DNS tunneling, mà còn giúp kiểm soát việc truy cập Internet theo chính sách doanh nghiệp. Người dùng cá nhân cũng nên cẩn trọng khi đổi DNS sang máy chủ bên ngoài không rõ nguồn gốc.

Sử dụng DNS bảo mật có kiểm soát (DoH/DoT với giám sát)

DNS over HTTPS (DoH) và DNS over TLS (DoT) giúp mã hóa truy vấn, nhưng nếu không được giám sát hoặc cấu hình hợp lý, chúng có thể được hacker lợi dụng. Do đó, doanh nghiệp cần triển khai DoH/DoT có kiểm soát, chỉ cho phép lưu lượng DNS mã hóa đi qua các máy chủ tin cậy, đồng thời giám sát các kết nối bất thường.

Hạn chế và giám sát các tiến trình bất thường

Nhiều kỹ thuật DNS vượt tường lửa, đặc biệt là DNS tunneling, yêu cầu phần mềm hoặc tiến trình nền chạy trên máy người dùng. Việc giám sát các tiến trình đang chạy, kiểm tra kết nối ra ngoài và rà soát phần mềm không rõ nguồn gốc giúp phát hiện các công cụ xâm nhập hoặc malware lợi dụng DNS. Khi phát hiện tiến trình lạ, quản trị viên có thể cách ly hoặc chặn ngay, hạn chế nguy cơ rò rỉ dữ liệu.

Kết hợp giám sát lưu lượng mạng tổng thể

DNS không tồn tại độc lập mà là một phần của lưu lượng mạng. Quản trị viên kết hợp giám sát toàn bộ lưu lượng mạng cùng phân tích DNS giúp phát hiện mẫu lưu lượng bất thường, như gói tin DNS lớn hoặc phản hồi lặp đi lặp lại theo chu kỳ.

Các giải pháp như Next-Generation Firewall (NGFW) hoặc hệ thống Network Behavior Analysis (NBA) có thể phát hiện các hành vi vượt tường lửa tinh vi, kể cả khi hacker cố gắng che giấu bằng DNS tunneling hoặc Fast Flux.

Áp dụng các công cụ chuyên dụng ngăn chặn DNS tunneling

Doanh nghiệp có thể triển khai các công cụ chuyên dụng để ngăn chặn DNS tunneling và các kỹ thuật DNS vượt tường lửa. Các giải pháp này có khả năng:

- Phân tích nội dung truy vấn DNS thời gian thực

- Phát hiện dữ liệu mã hóa hoặc gói tin bất thường

- Chặn kết nối hoặc cách ly máy tính nghi ngờ

Sự kết hợp giữa công nghệ giám sát tự động và chính sách quản lý sẽ giúp doanh nghiệp tăng cường khả năng phòng thủ, giảm thiểu rủi ro từ việc DNS bị lợi dụng.

Kết luận

Có thể thấy, DNS vừa là nền tảng không thể thiếu của Internet, vừa dễ bị lợi dụng nếu hệ thống bảo mật chủ quan hoặc cấu hình chưa đầy đủ. Do đó, việc ngăn chặn DNS vượt tường lửa không chỉ dừng lại ở giải pháp kỹ thuật, mà còn đòi hỏi chiến lược bảo mật tổng thể và liên tục cập nhật. Khi DNS được giám sát chặt chẽ, kết hợp cùng các cơ chế phòng thủ phù hợp, hệ thống mạng sẽ hạn chế tối đa nguy cơ bị xâm nhập, góp phần bảo vệ dữ liệu, uy tín và sự an toàn lâu dài cho tổ chức cũng như người dùng.